Was wir machen

Als spezialisiertes Pentesting-Unternehmen führen wir gezielte Sicherheitstests durch, um Schwachstellen in IT-Systemen, Netzwerken und Anwendungen aufzudecken. Dabei simulieren wir reale Angriffe unter kontrollierten Bedingungen – individuell, manuell und auf Ihre Umgebung abgestimmt. Unser Ziel ist es, Risiken frühzeitig erkennen und konkrete Maßnahmen aufzuzeigen, um Ihre Sicherheit effektiv zu stärken. Ist das Thema neu für Sie? Hier gibts einen kurzen Einstieg.

Pentests

Pentests von APIs

Angriffssimulationen auf Web-APIs zur Aufdeckung von Sicherheitslücken.

Pentest externe Infrastruktur

Simulierte Angriffe auf öffentlich erreichbare Systeme wie Webserver, VPNs oder Firewalls.

Pentest interne Infrastruktur

Simulierte Angriffe auf interne Netzwerke, Systeme und Anwendungen, um Sicherheitslücken im internen Netzwerk zu identifizieren.

Pentest Webapplikation

Simulierte Angriffe auf Webapplikationen zur Identifikation von Sicherheitslücken.

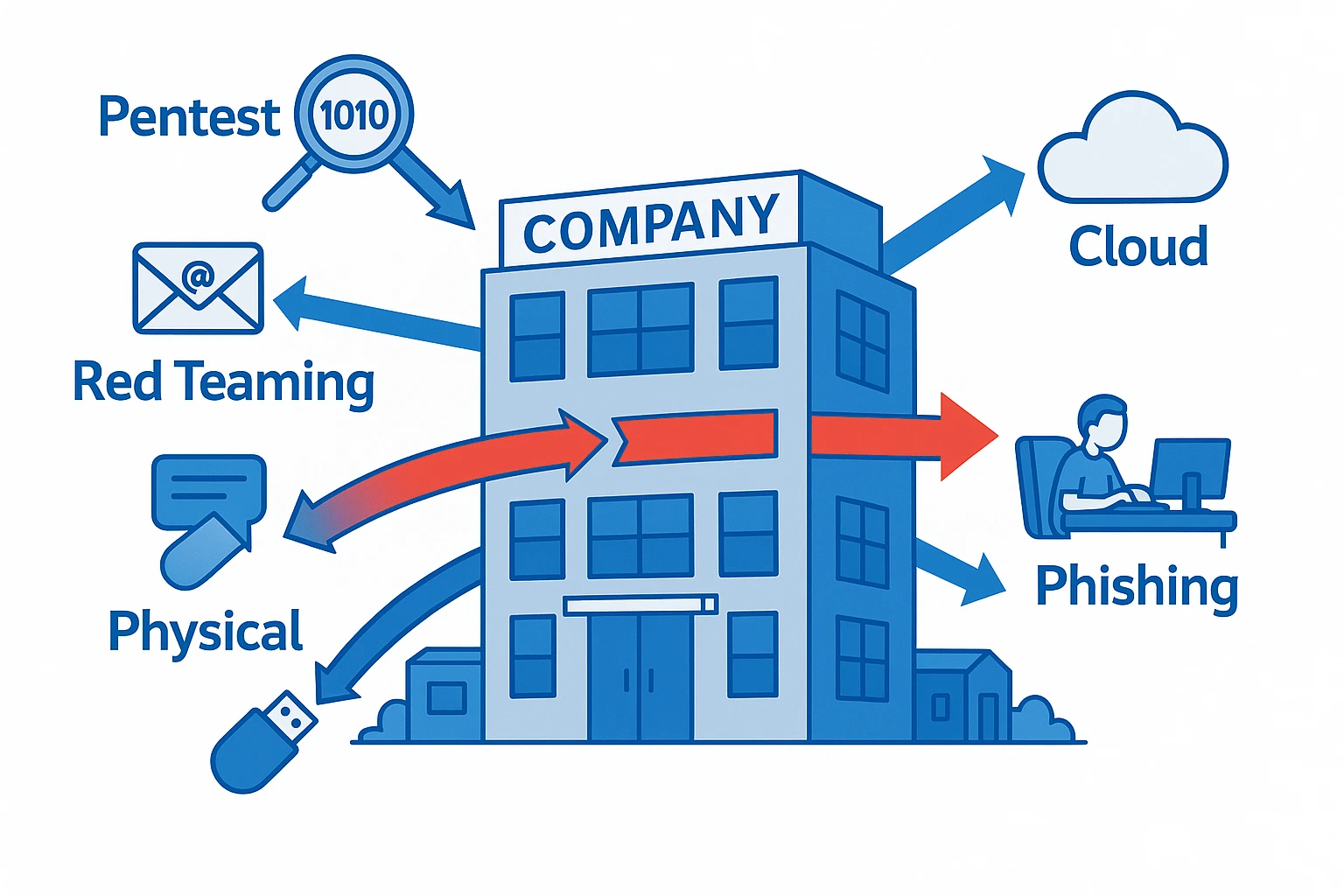

Red Teaming

Open Source Intelligence (OSINT) Kampagne

Systematische Sammlung und Bewertung öffentlich verfügbarer Informationen zur Erkennung von Angriffsflächen.

Phishing Kampagne

Gezielte Phishing-Kampagnen zur Überprüfung der Awareness und Sicherheitsprozesse.

Physical Red Teaming

Simulierte physische Einbruchsversuche zur Überprüfung baulicher und organisatorischer Schutzmaßnahmen.

Red-Team Engagement

Ganzheitliche Simulation von Angreifern, die alle Aspekte Ihrer Infrastruktur testen.

Konfigurieren Sie Ihren individuellen Pentest

Konfigurieren

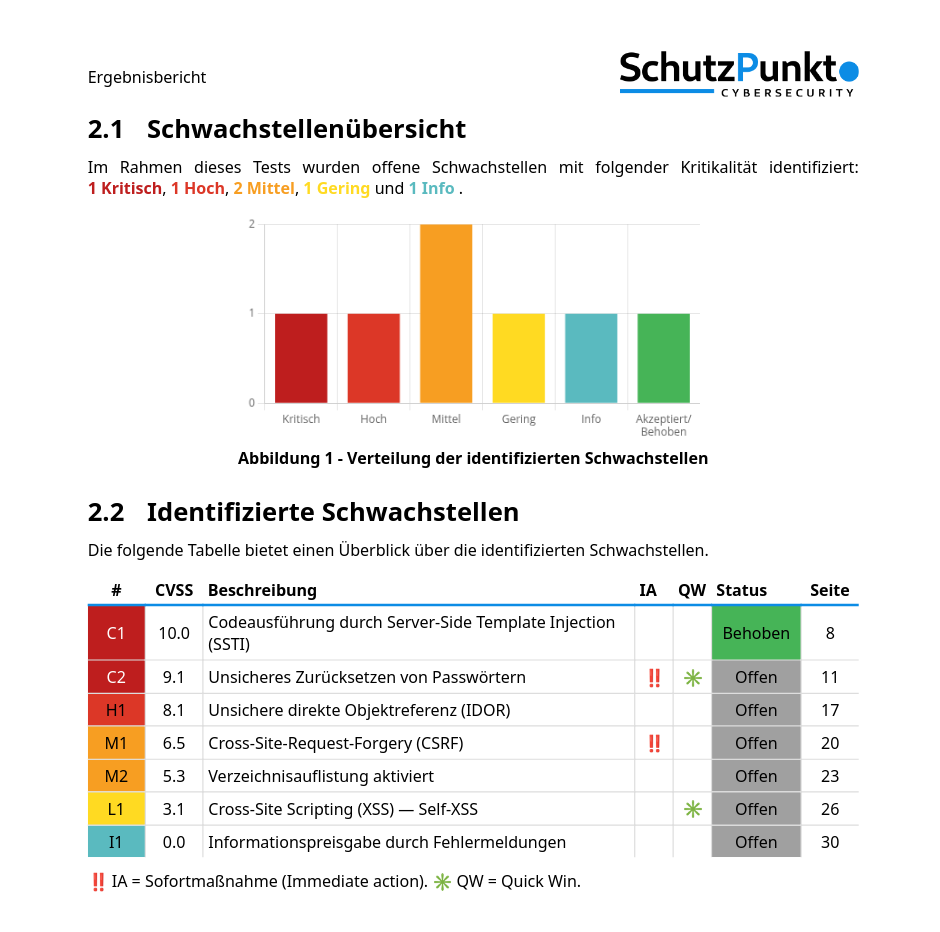

Was Sie von uns bekommen

Einen detaillierten Bericht mit genauer Beschreibung der Schwachstellen und hilfreichen Lösungsvorschlägen zur Behebung dieser, sowie eine Abschlussbesprechung mit Erläuterungen zum Bericht. Nachfolgend finden Sie einige unserer Beispielberichte, um sich selbst einen Eindruck verschaffen zu können. Weitere Berichte finden Sie unter dem jeweiligen Produkt.

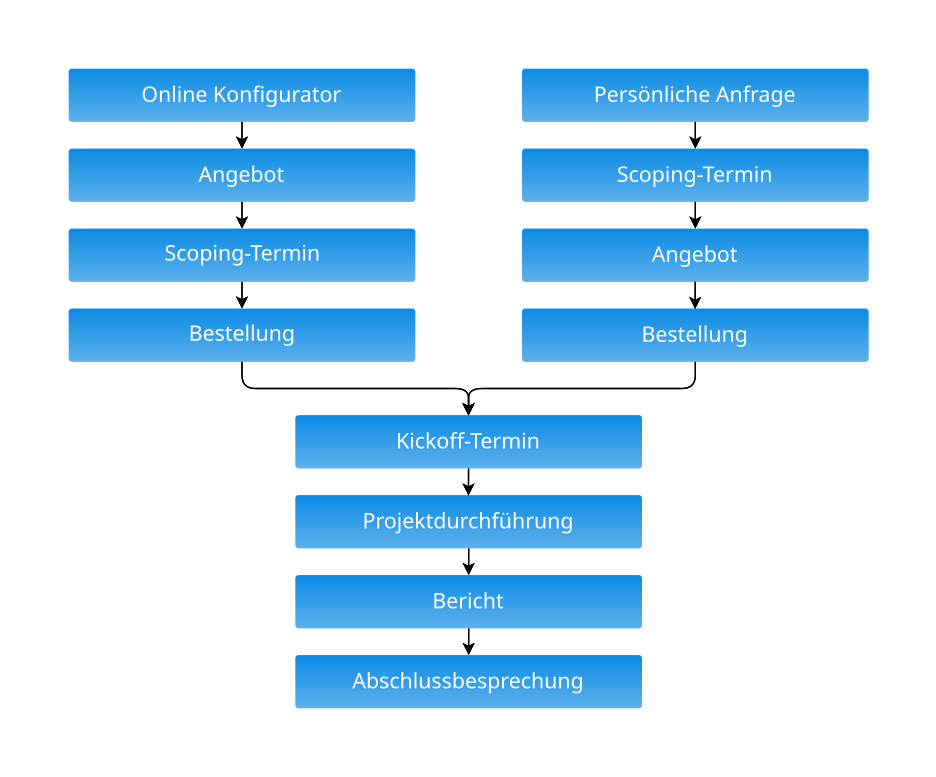

Wie ein Projekt mit uns abläuft

Egal ob online konfiguriert, oder persönlich angefragt, wir stehen vor und während der Projektdurchführung mit Ihnen im engen Austausch.

- Individuelles Angebot - durch persönliche Anfrage oder Konfigurator

- Scoping-Termin - um den Projektrahmen festzulegen

- Kickoff-Termin - vor Projektdurchführung zur Festlegung von Scope und Ansprechpartner

- Projektdurchführung - wir melden uns sofort bei kritischen Schwachstellen

- Abschlussbesprechung - mit Ergebnisvorstellung und Fragerunde

Ihr Ansprechpartner